技术诈骗如何界定?

(主标题+副标题,兼顾SEO与吸引力):

什么诈骗达到技术诈骗?深度解析法律定义、核心特征与典型案例 一篇读懂:从普通诈骗到技术诈骗的升级之路,律师教你如何识别与防范

文章正文:

引言:当“套路”遇上“科技”,诈骗的“天花板”有多高?

在数字时代,我们的生活越来越便捷,但与此同时,诈骗分子的“手”也伸得更长、更隐蔽,从传统的“猜猜我是谁”到如今的AI换脸、虚假投资平台,诈骗手段不断迭代升级,当诈骗行为开始深度依赖专业技术手段时,它就不再仅仅是简单的“骗术”,而是上升到了一个更具危害性的层次——技术诈骗。

许多朋友会问:“什么诈骗才能算是技术诈骗?它和普通诈骗有什么本质区别?”作为一名长期处理网络犯罪案件的律师,我将结合法律法规与实战经验,为您深度剖析“技术诈骗”的法律内涵、核心特征,并通过典型案例帮您彻底搞懂这个问题。

法律视角:到底什么诈骗达到“技术诈骗”的标准?

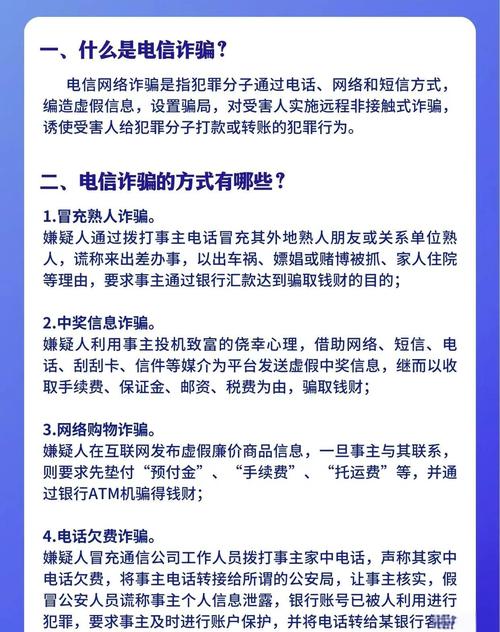

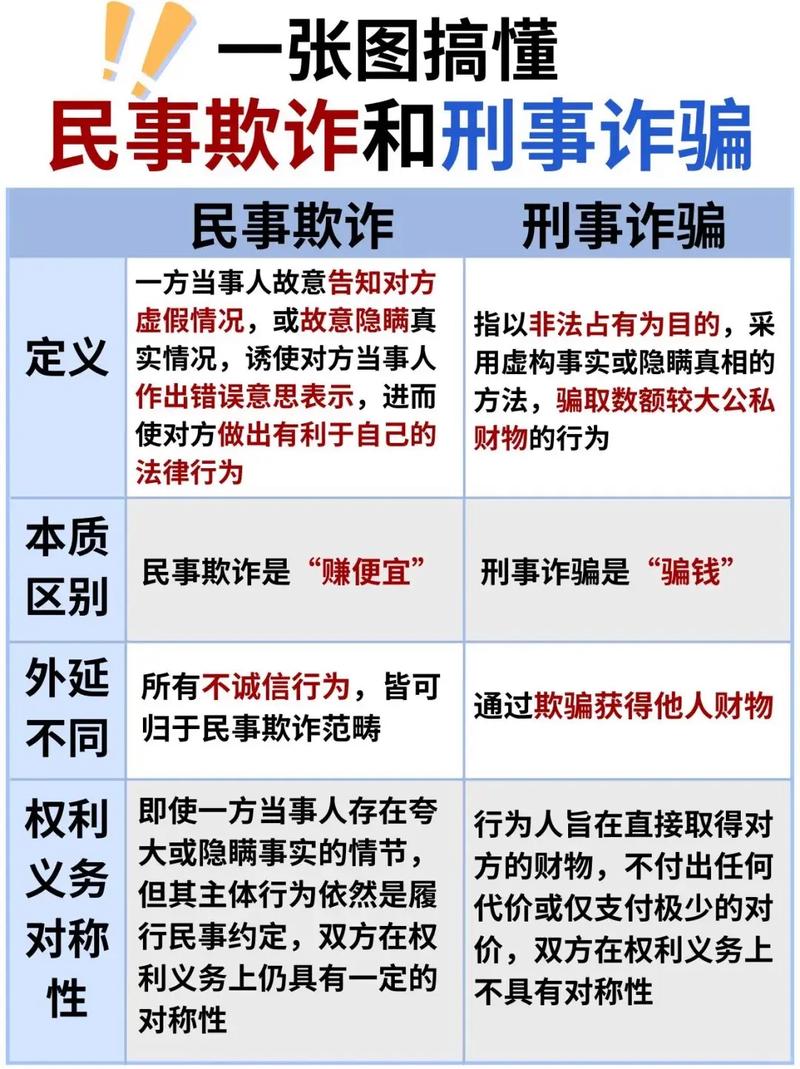

在法律上,并没有一个独立的“技术诈骗”罪名,我们通常所说的“技术诈骗”,是指在实施诈骗犯罪过程中,行为人主观上以非法占有为目的,客观上利用了计算机信息系统、网络技术、现代通信技术等专业技术手段,作为实施诈骗的核心方法或关键环节,从而实现骗取公私财物目的的行为。

判断一个诈骗是否“达到技术诈骗”的标准,核心在于看“技术”是否成为了诈骗不可或缺的“灵魂”,它不仅仅是辅助工具,而是整个诈骗链条得以运转的“发动机”。

关键构成要素:

- 主观故意: 行为人明知自己利用技术手段进行活动,并且希望或放任危害结果(即他人上当受骗)的发生。

- 客观行为: 实施了侵入、控制、干扰计算机信息系统,或利用网络、通讯等技术进行虚构事实、隐瞒真相的行为。

- 技术依赖性: 该行为高度依赖专业技术才能完成,脱离了技术手段,诈骗行为便无法实施或难以大规模实施。

- 社会危害性: 通常具有涉案金额巨大、受害人群广泛、侦查难度大、社会影响恶劣等特点。

核心特征:技术诈骗与普通诈骗的“分水岭”

要精准识别技术诈骗,我们需要抓住它与普通诈骗的几个显著区别:

| 特征维度 | 普通诈骗(如街头诈骗、电信诈骗初级阶段) | 技术诈骗(如网络钓鱼、杀猪盘) |

|---|---|---|

| 依赖工具 | 主要依赖人的心理弱点、话术、伪造的纸质文件等。 | 核心依赖计算机软件、编程代码、钓鱼网站、木马病毒、AI算法、加密通讯等。 |

| 实施空间 | 多为线下或点对点的电话沟通,空间局限性较大。 | 无国界、跨地域,通过互联网瞬间触达全球潜在受害者,空间无限延伸。 |

| 伪装程度 | 伪装相对简单,易被有经验者识破(如假证件、假声音)。 | 伪装技术含量高,可高度模拟真人、官方机构(如AI换脸、伪造政府网站),迷惑性极强。 |

| 规模与效率 | 多为“手工作坊”式,作案效率低,规模有限。 | 可实现“产业化”、“集团化”运作,通过程序自动批量发送诈骗信息,效率极高,规模巨大。 |

| 取证难度 | 线索相对直接,如目击证人、通话记录等。 | 电子证据易被删除、篡改、隐藏,且常通过境外服务器、虚拟货币等手段洗钱,追踪和取证难度极大。 |

一句话总结:普通诈骗“攻心”,技术诈骗“攻心+攻技”。

典型案例剖析:这些“硬核”操作,才是技术诈骗!

为了让大家有更直观的感受,我们来看几个典型的技术诈骗案例:

AI换脸/拟声语音诈骗——“眼见为实”已成过去式

- 诈骗手法: 骗子通过非法获取的受害人亲友或企业老板的照片、视频及声音样本,利用AI技术合成虚假的音视频,通过社交软件或电话联系受害人,以“急需用钱”、“商业周转”等紧急事由进行诈骗。

- 技术体现: 深度学习(Deepfake)技术、语音合成技术,技术手段是整个骗局得以成立和成功的关键,没有AI,骗子无法伪装成受害人的至亲至信。

- 危害性: 精准打击受害人的情感信任,让人防不胜防,极易造成大额财产损失。

虚假投资理财平台(“杀猪盘”升级版)——精心编织的“数字陷阱”

- 诈骗手法: 骗子搭建一个与真实投资平台高度相似的虚假网站或APP,其界面、数据、走势图都由程序后台实时操控,他们通过社交媒体引流,将受害人诱骗至平台内初期给予小额返利,待受害人投入巨额资金后,便关闭平台、卷款跑路。

- 技术体现: 网站开发技术、数据库技术、服务器架设技术、程序化操控技术,整个诈骗过程是一个完整的“技术产品”,从引流、洗脑到收割,环环相扣。

- 危害性: 集团化、产业化运作,受害者众多,涉案金额动辄数千万甚至上亿元,严重破坏金融秩序和社会稳定。

木马病毒与勒索软件——“数字绑架”你的财产与数据

- 诈骗手法: 骗子通过发送含有恶意链接或附件的邮件/短信,诱骗受害人点击,一旦点击,木马病毒便会植入受害人的电脑或手机,从而远程控制设备,窃取银行账户信息、个人隐私文件,或直接加密硬盘,索要“赎金”才予解密。

- 技术体现: 恶意代码编写技术、系统漏洞挖掘技术、数据加密与解密技术,这是典型的“技术入侵型”犯罪,技术是实施犯罪的“武器”。

- 危害性: 不仅造成直接的经济损失,更可能导致企业核心数据泄露、个人隐私曝光,后果不堪设想。

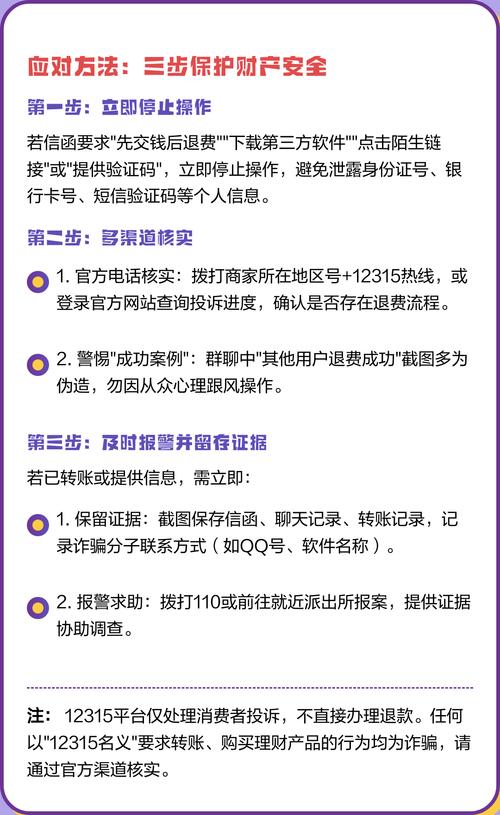

律师支招:面对技术诈骗,我们如何“见招拆招”?

技术诈骗虽然高明,但并非无懈可击,作为普通用户,我们可以通过建立“技术防火墙”和“心理防火墙”来有效防范。

心态上:“慢”即是“快”

- 戒除贪念: 天上不会掉馅饼,任何“高收益、零风险”的投资都是陷阱。

- 保持冷静: 当接到涉及转账汇款的紧急要求时,尤其是通过社交软件,务必通过电话、视频等原有、可信的渠道再次核实,不要被对方的“紧急”和“权威”所绑架。

行动上:“核”比“转”更重要

- 多重验证: 对方身份、网站真伪、APP来源,都要进行交叉验证,检查网站域名是否官方,APP是否在官方应用商店下载。

- 保护隐私: 不轻易点击不明链接,不扫描来历不明的二维码,不随意下载非官方渠道的软件。

- 开启双重认证(2FA): 为重要的社交、金融账户开启双重认证,增加一道安全屏障。

事后:立即止损,固定证据

- 第一时间报警: 发现被骗后,立即拨打110或前往就近派出所报案,并保存好聊天记录、转账凭证、交易截图等所有证据。

- 联系银行/平台: 尽快联系银行或支付平台,尝试冻结账户,追回部分资金。

技术是中立的,但当它被不法分子用于诈骗时,就变成了锋利的“屠刀”,理解“什么诈骗达到技术诈骗”,不仅是满足法律知识的好奇心,更是为了在这个数字化的社会中,保护好自己的“钱袋子”和信息安全。

作为您的法律顾问,我希望通过这篇文章,能帮助您擦亮双眼,看清技术诈骗的本质,再高明的技术也攻不破理性的防线,让我们共同提高警惕,用知识和智慧,构筑起一道坚不可摧的反诈长城。

(文章结束)

SEO与内容策划思路总结:

-

关键词布局:

- 核心关键词: “什么诈骗达到技术诈骗” - 出现在标题、引言、小标题中,确保核心权重。

- 长尾关键词: “技术诈骗是什么”、“技术诈骗和普通诈骗的区别”、“技术诈骗案例”、“如何防范技术诈骗”、“AI换脸诈骗”、“虚假投资平台诈骗” - 自然地融入文章各段落,覆盖用户可能的搜索意图。

- 相关关键词: “网络诈骗”、“计算机犯罪”、“电子证据”、“律师建议”、“财产安全” - 增加文章主题的丰富性和相关性。

-

- 采用“引言-定义-特征-案例-对策-的经典结构,逻辑清晰,符合用户阅读习惯。

- 使用 H1, H2, H3 标签层级(如主标题H1,小标题H2),让搜索引擎快速抓取文章核心框架。

- 使用表格对比,直观展示差异,提升用户体验和页面停留时间。

- 段落简短,重点加粗,方便手机端用户快速浏览。

-

高质量原创:

- 专业视角: 以“资深律师”身份口吻撰写,内容权威、可信,建立专家形象。

- 用户价值: 不仅解释“是什么”,更讲清“为什么”和“怎么办”,提供切实可行的防范建议,满足用户的深层需求。

- 案例鲜活: 选取AI换脸、虚假投资等热点案例,贴近生活,增强文章的可读性和传播力。

-

流量获取潜力:

- 标题党(但不过度): 主标题直接回答用户核心问题,副标题提供额外价值,吸引点击。

- 覆盖面广: 内容兼顾了法律知识、技术解读、社会热点和生活技巧,能吸引不同兴趣点的用户。

- 引导性结尾: 结尾部分总结升华,并带有积极的呼吁,有助于提升用户互动和分享意愿。

这篇文章旨在成为百度搜索结果中关于“技术诈骗”话题的优质内容,既能有效吸引流量,又能真正为用户提供有价值的信息,实现SEO效果与内容价值的双赢。

作者:99ANYc3cd6本文地址:https://nbhssh.com/post/2229.html发布于 01-03

文章转载或复制请以超链接形式并注明出处宁波恒顺财经知识网